В Windows 10 и Windows 11 есть уязвимость, открывающая хакерам возможность повышать свои права на компьютере вплоть до администраторских. У Microsoft пока нет устраняющего ее патча, но есть инструкция по временному решению проблемы. Если ей последовать, то пользователь лишится всех ранее созданных точек восстановления системы.

Небезопасная Windows 11

В операционной системе Windows 11, которую корпорация Microsoft анонсировала меньше месяца назад, обнаружена проблема с системой безопасности. В системе нашлась брешь, которая позволяет повышать права пользователя вплоть до администраторских и проводить различные манипуляции с базой данных системного реестра.

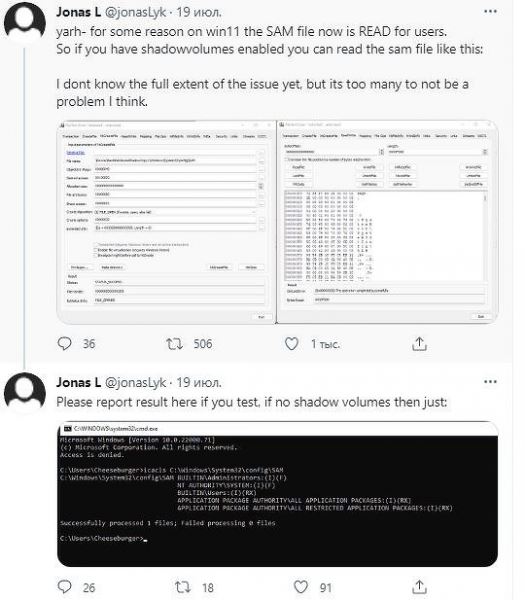

Как пишет портал Bleeping Computer, «дыру» обнаружил специалист в сфере информационной безопасности Йонас Ликкегаард (Jonas Lykkegaard). С его слов, она присутствует не только в новейшей Windows 11, но и в популярной во всем мире Windows 10. «Дыру» Ликкегаард назвал HiveNightmare и SeriousSAM (по аналогии с известным 3D-шутером). Ей присвоен идентификатор CVE-2021-36934.

Хакеры, знающие об этой уязвимости, получают доступ не просто к базе данных реестра Windows. В их руки также попадают различные данные, включая параметры конфигурации ОС, хеши пользовательских паролей, различные настройки приложений и т. д.

Как работает уязвимость

Все файлы базы данных, доступ к которым могут получить хакеры, хранятся в каталоге Windowssystem32config. Это пять системных файлов под названием DEFAULT, SAM, SECURITY, SOFTWARE и SYSTEM. Например, в файле SAM (Security Account Manager), представляющем собой диспетчер учетных записей безопасности, хранятся хешированные пароли всех пользователей ПК.

Сообщение Ликкегаарда о найденной бреши

Йонас Ликкегаард заметил, что даже пользователи с обычным уровнем прав имеют доступ к этим файлам. Это позволяет хакерам извлекать из них нужные данные, а также повышать свои права на компьютере жертвы.

Для доступа к файлам нужны их теневые копии

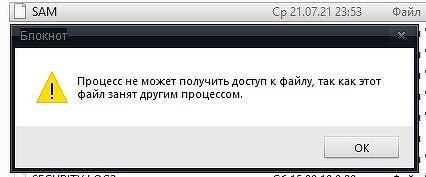

Попытка получить доступ непосредственно этим файлам приведет лишь к появлению на экране окна с отказом выполнении этой операции. Windows постоянно использует эти файлы во время работы. Однако она же создает их скрытие (теневые) копии, которые и используются хакерами для получения нужной им информации. Доступ к таким копиям ОС никак не ограничивает.

Microsoft ничего не сделала за три года

По данным Bleeping Computer, уязвимость CVE-2021-36934 совсем скоро отметит свое трехлетие. Она появилась в составе Windows 10 еще осенью 2018 г. с выходом версии 1809.

С тех пор Microsoft исправно переносила ее во все более свежие версии своей настольной ОС. Позже «дыра» перешла «по наследству» и новой Windows 11, пришедшей на смену Windows 10 (ее поддержка будет прекращена в октябре 2025 г.).

Пока неизвестно, когда именно Microsoft узнала о наличии в ее ОС этой уязвимости. «Мы расследуем ситуацию и при необходимости примем соответствующие меры для защиты пользователей», – заявил изданию представитель Microsoft.

На момент публикации материала патч, устраняющий ее, не был доступен пользователям.

Microsoft предлагает пока лишь временное решение по защите от хакеров, желающих проэксплуатировать CVE-2021-36934. Корпорация рекомендует пользователям вручную ограничить доступ к каталогу Windowssystem32config, чтобы никто не мог получить доступ к столь важным файлам.

Для выполнения этого действия нужно запустить командную строку или Windows PowerShell и выполнить команду «icacls %windir%system32config*.* /inheritance:e» (без кавычек).

Также пользователям необходимо самостоятельно удалить все теневые копии файлов, хранящиеся на компьютере. Microsoft рекомендует удалить еще и все точки восстановления системы. Они используются для «оживления» ОС после сбоя.

Как удалить теневые копии и точки восстановления в Windows 10

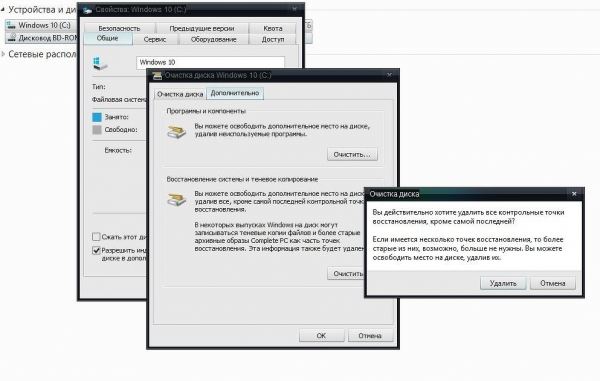

Сделать это можно через вкладку «Дополнительно» в меню «Очистка диска». Добраться до него можно путем клика правой кнопки мыши по системному разделу и выбора пункта «Свойства».

Linux недалеко ушел

21 июля 2021 г. CNews рассказывал о двух уязвимостях в Linux, тоже открывающих хакерам широчайших простор для действий. Одна «дыра» нашлась в ядре Linux – она пряталась в нем на протяжении семи лет. Вторая брешь на протяжении шести лет находится в составе системного менеджера systemd.

Эти уязвимости вызывают крах системы и позволяют запускать любой код. Под угрозой оказались пользователи множества популярных дистрибутивов Linux, в особенности Debian, Fedora, Ubuntu и Red Hat.

Источник: CNews

Источник: audit-it.ru